<이미지 출처 | https://www.welivesecurity.com/2018/12/11/android-trojan-steals-money-paypal-accounts-2fa/ >

오늘날 스마트폰은 온오프라인에서 결제를 위한 수단으로 쓰이기 때문에 여러 민감한 금융 결제 정보를 담고 있어 다양한 보안 기술을 통해 각별한 관리를 하고 있는데요. 그럼에도 불구하고 페이팔에서 돈을 출금하도록 설계된 안드로이드 악성 앱이 발견되었다고 합니다.

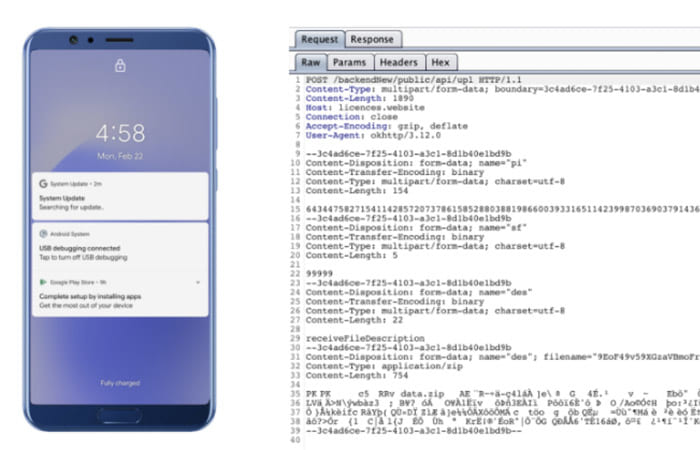

welivesecurity에서 공개한 문제의 악성 코드는 ESET 연구원이 2018년 11월에 처음 탐지한 것인데요. 원격으로 제어할 수 있는 뱅킹 트로이안 기능과 안드로이드 접근성(Android Accessibility) 서비스를 결합한 방법으로 공식 페이팔 앱 이용자를 겨냥하고 있습니다.

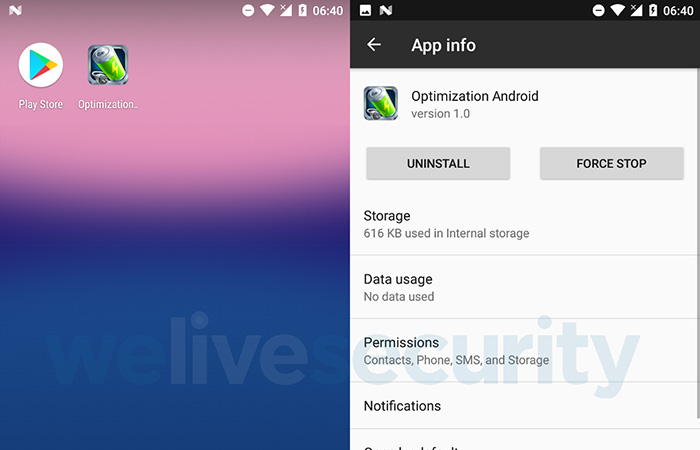

해당 악성 코드는 배터리 최적화 도구로 위장해 앱스토어를 통해 배포가 됐는데요. 앱을 실행하면 악성 앱은 원래 목적대로 기능을 작동하지 않고 종료된 뒤 아이콘을 숨깁니다. 그 뒤 이용자의 접근성 서비스를 활성화시키기 위해 통계 사용 요청으로 위장해 권한 접근을 시도하고, 이후 페이팔 앱을 이용자가 설치하면 멀웨어가 이용자에게 경고 메시지를 노출시켜 사용자가 페이팔 앱을 열도록 한 뒤 공격자의 페이팔 주소로 송금하도록 유도한다는군요.

[embedyt] https://www.youtube.com/watch?v=yn04eLoivX8[/embedyt]

심지어 멀웨어는 페이팔의 로그인 자격 증명을 훔치지도 않고 로그인할 때까지 기다리는 게 아니라 페이팔 앱 설치 즉시 작동하므로 페이팔의 2단계 인증도 소용 없습니다. 이밖에도 정상적으로 결제 입력을 기다리는 앱을 이용해 합법적인 방법처럼 속이는 피싱 수법도 포함되어 있다는군요.

이처럼 최근 정상적인 앱으로 위장한 악성 앱이 점점 늘어나고 있는데요. 점점 수법이 교묘해지면서 이를 걸러내는 데도 한계에 이른 만큼 이용자의 주의가 더욱 필요할 듯 보이네요.