테슬라 차량에 탑재된 AMD 칩의 취약점을 이용해 정상적이지 않은 방법으로 유료 기능을 활성화하는 방법을 보안 연구원들이 확인했습니다.

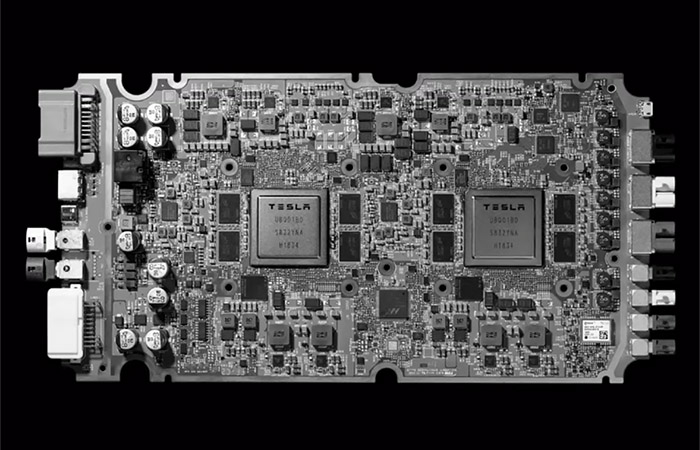

베를린 공과대학교 보안 연구팀은 테슬라 차량에 있는 미디어 제어 장치인 MCU 중에 AMD를 탑재한 3세대 MCU인 MCU-Z에서 이 같은 문제를 발견했습니다.

연구팀들은 앞서 2세대 및 3세대 라이젠 CPU에서 통했던 전압오류주입공격을 MCU-Z의 플랫폼 보안 프로세서에 시도했고, TPM에 저장된 개체 암호를 해독했습니다.

이 공격을 통해 루트 권한을 획득하면 리눅스를 임의로 변경할 수 있고, 암호화된 NVMe 저장 장치의 암호를 해독하고 연락처, 캘린더 같은 개인 사용자 데이터도 접근할 수 있습니다.

더불어 테슬라 하위 시스템과 함께 유료로 잠겨 있는 300달러 짜리 혹한기 기능도 잠금 해제를 확인했지만, 가속 부스트와 오토파일럿, 완전 자율 주행 등 프리미엄 옵션 해제는 확인되지 않았습니다.

문제는 MCU-Z에 탑재된 AMD CPU의 취약점을 패치할 수 없다는 것이어서 테슬라가 해당 MCU-Z의 문제를 어떤 방법으로 해결할지 기다려야 할 것 같습니다.