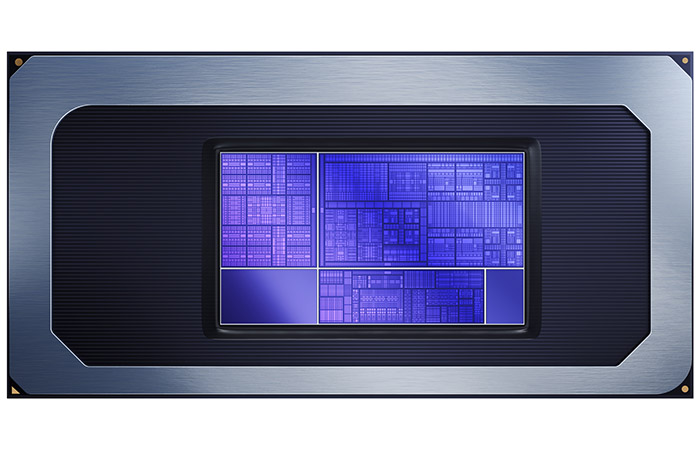

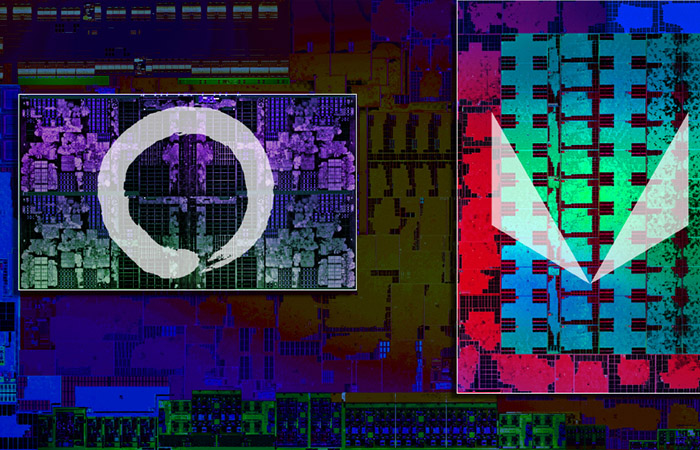

AMD의 젠2 아키텍처 기반 CPU를 탑재한 모든 시스템에서 시스템 암호화 키는 물론 루트 및 사용자 암호 등을 유출할 수 있는 취약점이 공개됐습니다.

구글 프로젝트 제로 보안 팀원인 트래비스 오르만디가 찾아낸 젠블리드라는 취약점은 매초마다 코어당 최대 30KB의 속도로 데이터를 유출할 수 있습니다.

이 취약점은 CPU가 잘못 예측 실행을 추측한 경우에 발생하는 것으로 특정 종류의 잘못된 예측에서 제대로 복구하지 못하는 젠2 아키텍처의 버그를 악용한 것입니다.

젠블리드에 관한 나쁜 소식은 공격자가 물리적 하드웨어에 대한 접근을 필요로 하지 않고, 악성 웹사이트에 자바 스크립트를 실행하는 것만으로 공격할 수 있다는 점입니다.

이 버그를 악용한 사례는 아직 발견되지 않았으나 위험도가 큰 만큼 AMD가 관련 펌웨어를 서둘러 준비 중입니다.

이번 젠블리드 버그는 젠2 아키텍처 기반 라이젠 데스크톱과 노트북, 서버용 에픽 7002 시리즈 칩, 스레드리퍼 3000 및 3000 프로 등에 영향을 미칩니다.