어도비가 오늘 플래시 플레이어(Flash Player)의 신규 취약점에 대한 보안 업데이트를 발표했습니다.

미 IT매체 아스테크니카에 따르면, 이번 보안 업데이트는 플래시 플레이어를 통해 임의코드 실행할 수 있는 ‘Integer’ 오버플로우 취약점, 할당된 메모리를 해제했음에도 불구하고 이를 계속 참조함으로써 발생하는 ‘use-after-free’ 취약점 등 총 23개 심각한(critical) 취약점에 대한 패치가 적용됐습니다.

매체는 이번에 해결된 취약점 가운데 1개는 이미 해커에 의해 제한적으로 악용되고 있는 것으로 확인됐다며, 낮은 버전의 플래시 플래이어를 쓰는 사용자들은 신속하게 최신 버전으로 업데이트할 필요가 있다고 지적했습니다. 이 취약점은 카스퍼스키 랩이 어도비에 통보한 것으로, 취약점을 이용한 해커가 원격에서 사용자의 컴퓨터를 조종할 수 있는 것으로 알려졌습니다.

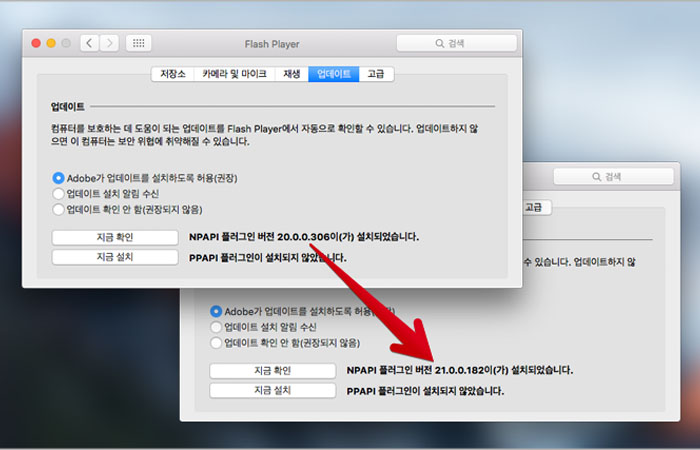

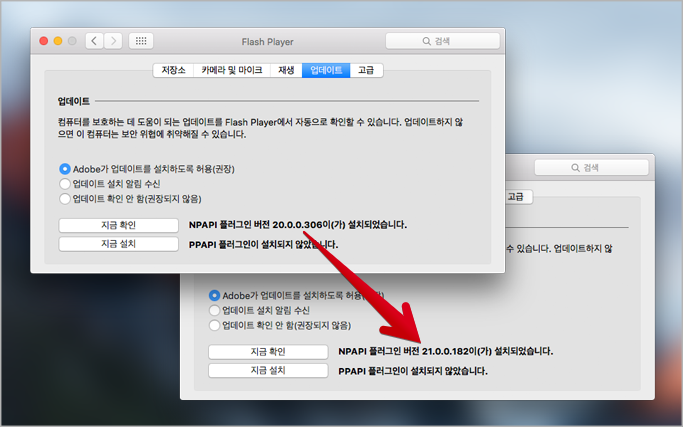

취약점을 해결하기 위해서는 윈도우와 맥 사용자의 경우 플래시 플레이어를 ‘21.0.0.182’ 버전으로, 리눅스 사용자는 ‘11.2.202.577’ 버전으로 업데이트해야 합니다.

맥 운영체제를 기준으로 > 시스템 환경설정 > Flash Player > 업데이트에서 NPAPI 플러그인 버전을 확인한 후 ‘지금 확인’ 버튼을 누르면 최신 버전을 설치할 수 있습니다. 또는 플래시 플레이어 웹사이트를 바로 방문해도 됩니다. 구글 크롬 등 플래시 플레이어를 자체 내장한(PPAPI) 브라우저는 별도의 작업을 해주지 않아도 백그라운드에서 자동으로 업데이트가 진행됩니다.

참조

• Adobe – Adobe Security Bulletin /via Ars Technica

관련 글

• OS X 보안 구멍 ‘플래시 플레이어’ 삭제하기

• 어도비, 플래시플레이어의 심각한 보안 취약점 ‘긴급’ 패치

• 맥용 어도비 플래시 플레이어로 위장한 트로이목마 주의보